Пользовательский

Casdoor поддерживает настройку SAML Пользовательского Провайдера, и вы можете использовать Casdoor в качестве Поставщика Услуг (SP) для подключения любого Поставщика Идентификации (IDP), который поддерживает протокол SAML 2.0.

Шаг1. Configure your Identity Provider

When setting up your Identity Provider (such as Google Workspace, Azure AD, Okta, or any other SAML 2.0 compatible IdP), you'll need to provide the following Casdoor SP information:

ACS URL (Assertion Consumer Service URL):

https://<your-casdoor-domain>/api/acs- Example:

https://door.example.com/api/acs - This endpoint only accepts POST requests

- Example:

Entity ID (SP Entity ID):

https://<your-casdoor-domain>/api/acs- Use the same URL as your ACS URL

Replace <your-casdoor-domain> with your actual Casdoor domain. For example, if your Casdoor instance is running at http://localhost:8000, use http://localhost:8000/api/acs for both values.

Шаг2. Получите метаданные IDP

After configuring your IdP, obtain the metadata, which is an XML document that describes the configuration information of the services provided by the IdP. Они должны включать информацию, такую как EntityID, SSO Endpoint и т.д.

Некоторые IDP, такие как Keycloak, требуют информации SP для предоставления метаданных. You can refer to the document Keycloak.

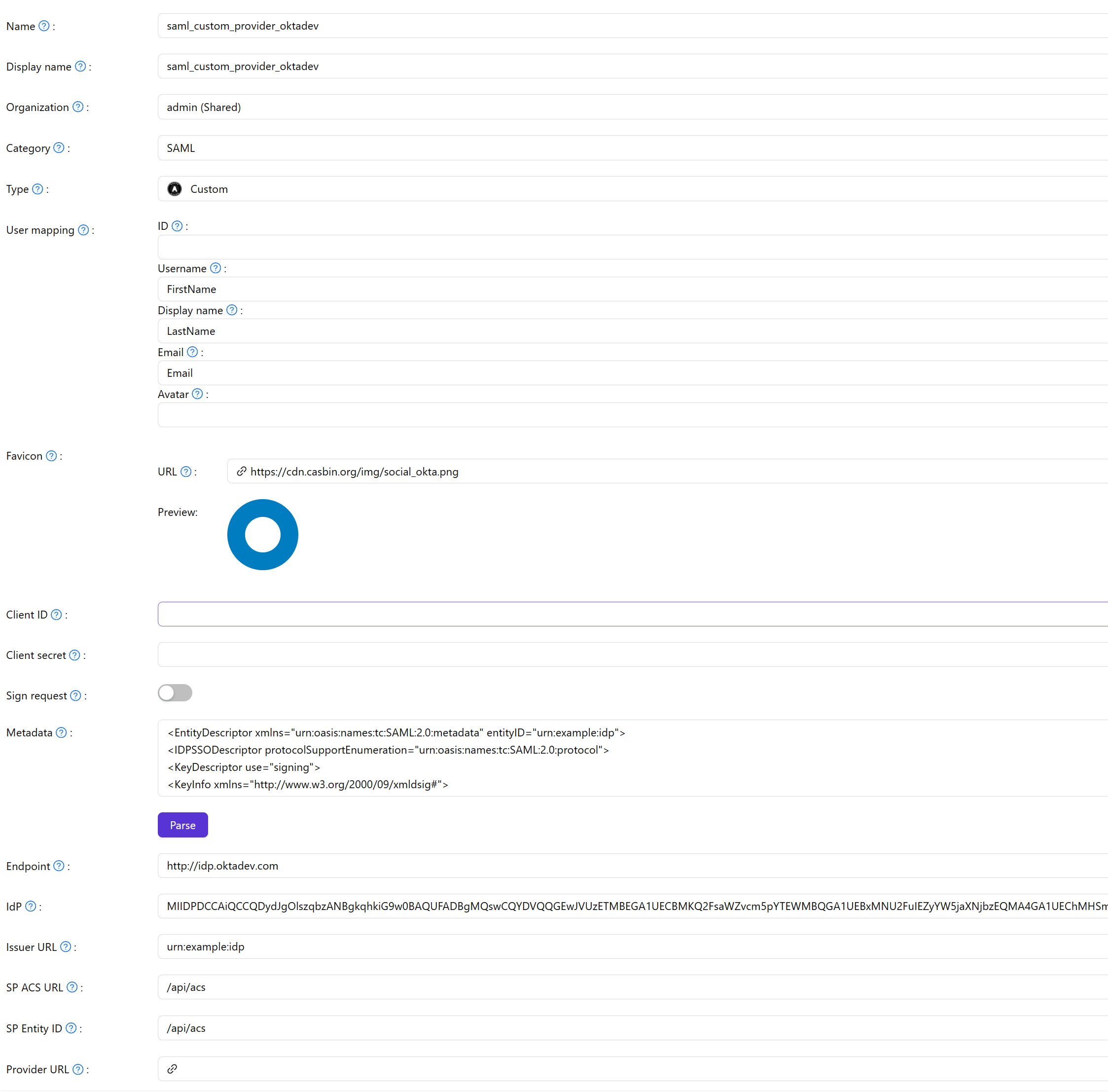

Step3. Настройте SAML Пользовательский Провайдер

After obtaining the metadata from your IdP, create a SAML Custom Provider in Casdoor and fill in the necessary information.

| Поле | Описание |

|---|---|

| Category | Выберите SAML |

| Type | Выберите Пользовательский |

| Favicon.URL | URL логотипа IDP |

| Metadata | Метаданные IDP |

Then click Parse button, and fields Endpoint, IdP, Issuer URL, SP ACS URL and SP Entity ID will be automatically parsed.

Finally, add the SAML Custom Provider to Providers of the application.