AWS Client VPN

Casdoor como um SAML IdP no AWS Client VPN

Este guia mostrará como configurar o Casdoor e o AWS Client VPN para adicionar o Casdoor como um SAML IdP no AWS Client VPN.

Pré-requisitos

Para completar esta configuração, você precisará:

Uma conta AWS com direitos administrativos para acessar as configurações do provedor de serviço.

Um Amazon VPC com uma instância EC2

- Configurando o VPC

- Iniciando uma instância EC2

- No Grupo de Segurança da instância, permita o tráfego ICMP do intervalo CIDR do VPC - isso é necessário para testes.

Um certificado privado importado para o AWS Certificate Manager (ACM)

Um sistema Windows ou Mac executando o software AWS Client VPN mais recente.

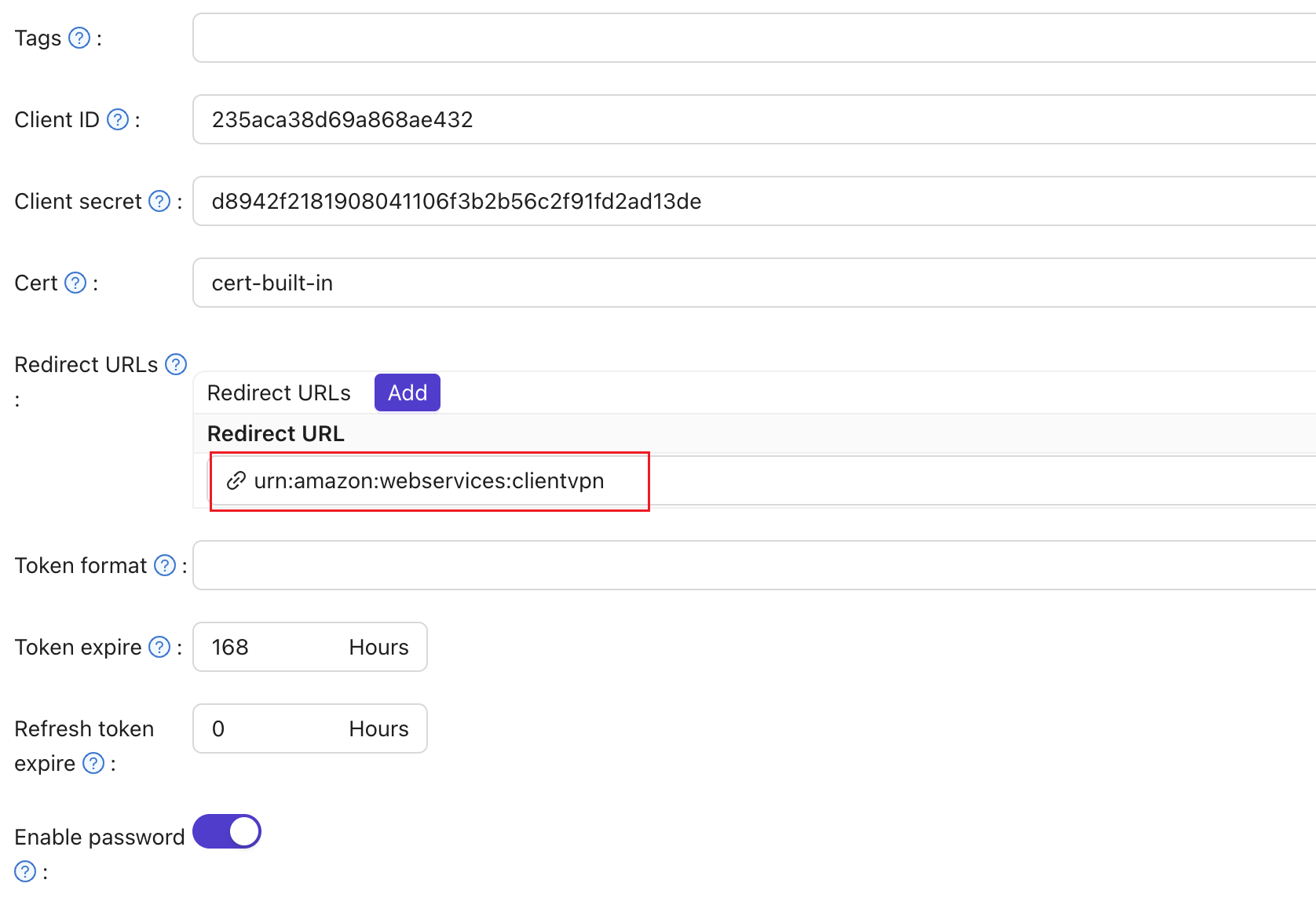

Configurar Aplicativo SAML

- No Aplicativo Casdoor, defina a

URL de Redirecionamentoparaurn:amazon:webservices:clientvpn.

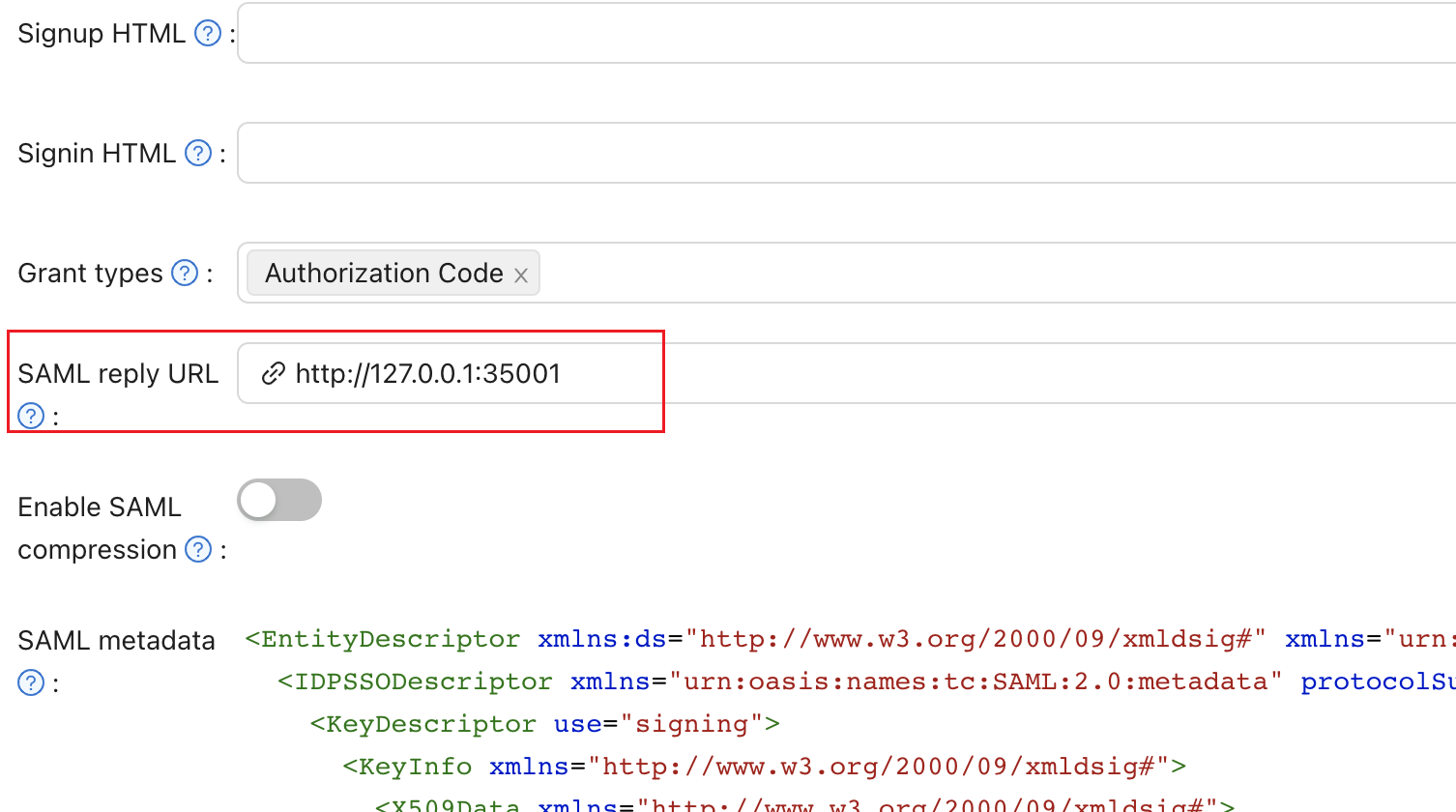

- Defina a

URL de Resposta SAMLparahttp://127.0.0.1:35001.

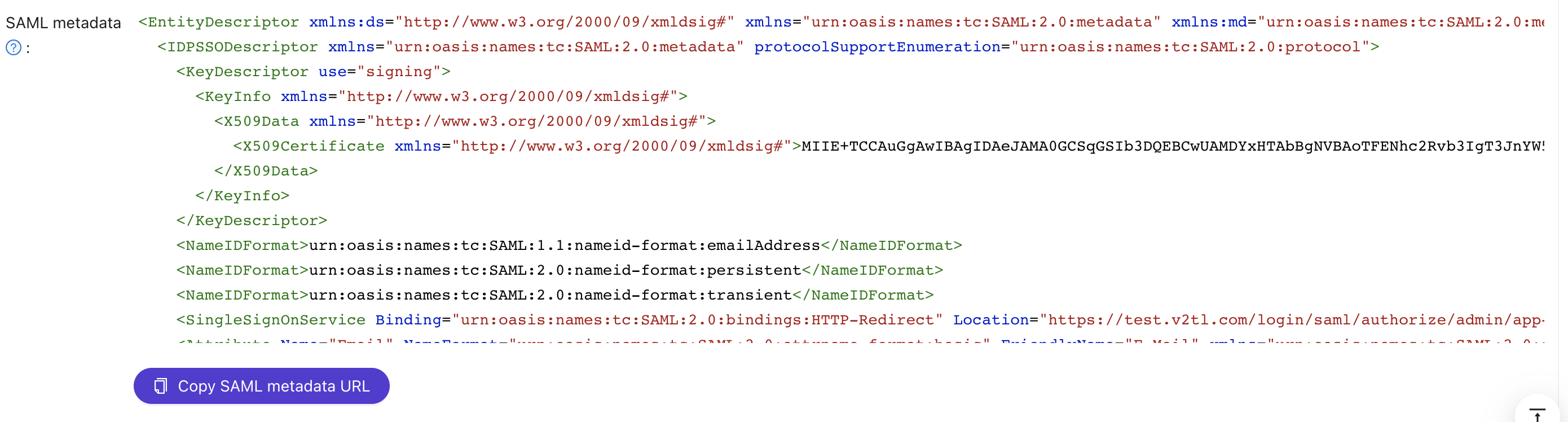

- Salve o conteúdo no

Metadados SAMLcomo um arquivo XML.

Configurar AWS

Configurar o Casdoor como um Provedor de Identidade AWS

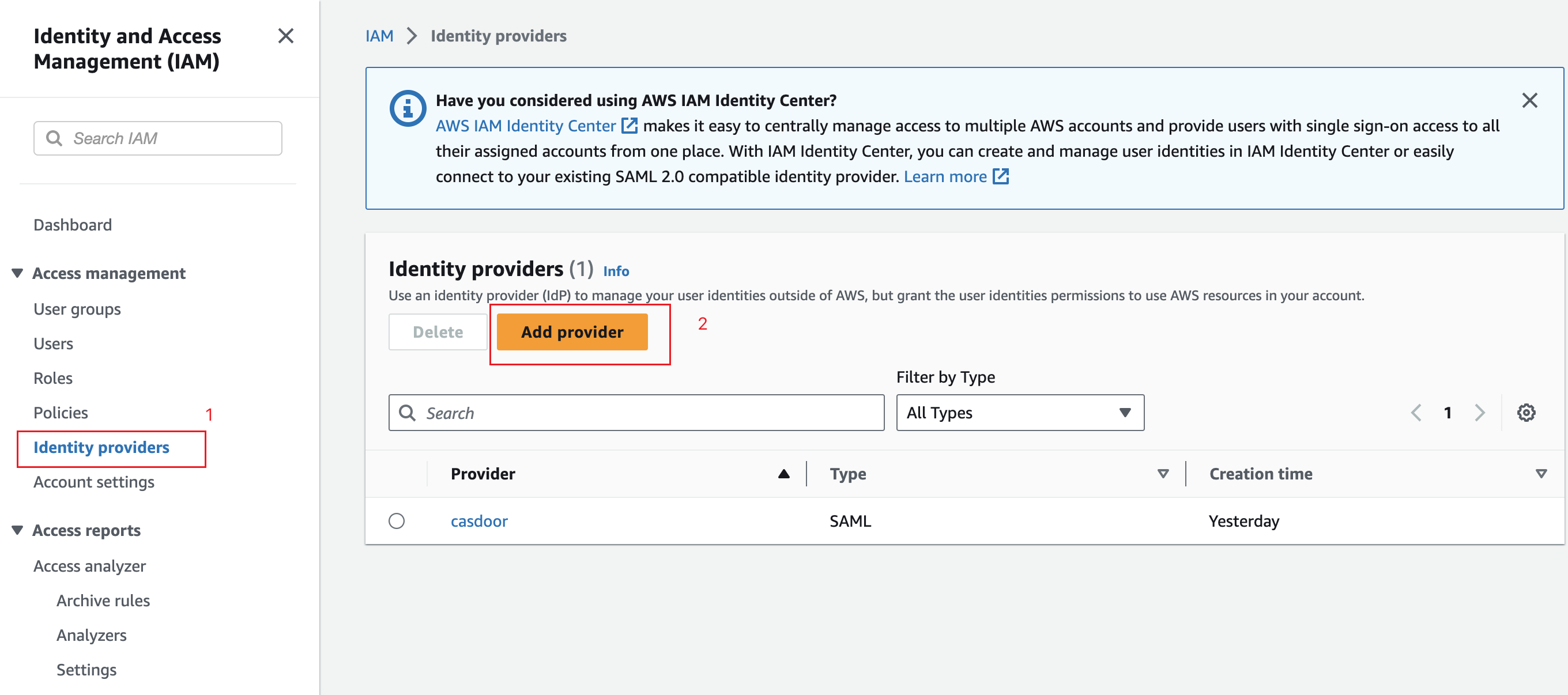

Abrir o console IAM e selecionar Provedores de identidade na barra de navegação.

Clique em Criar um Provedor.

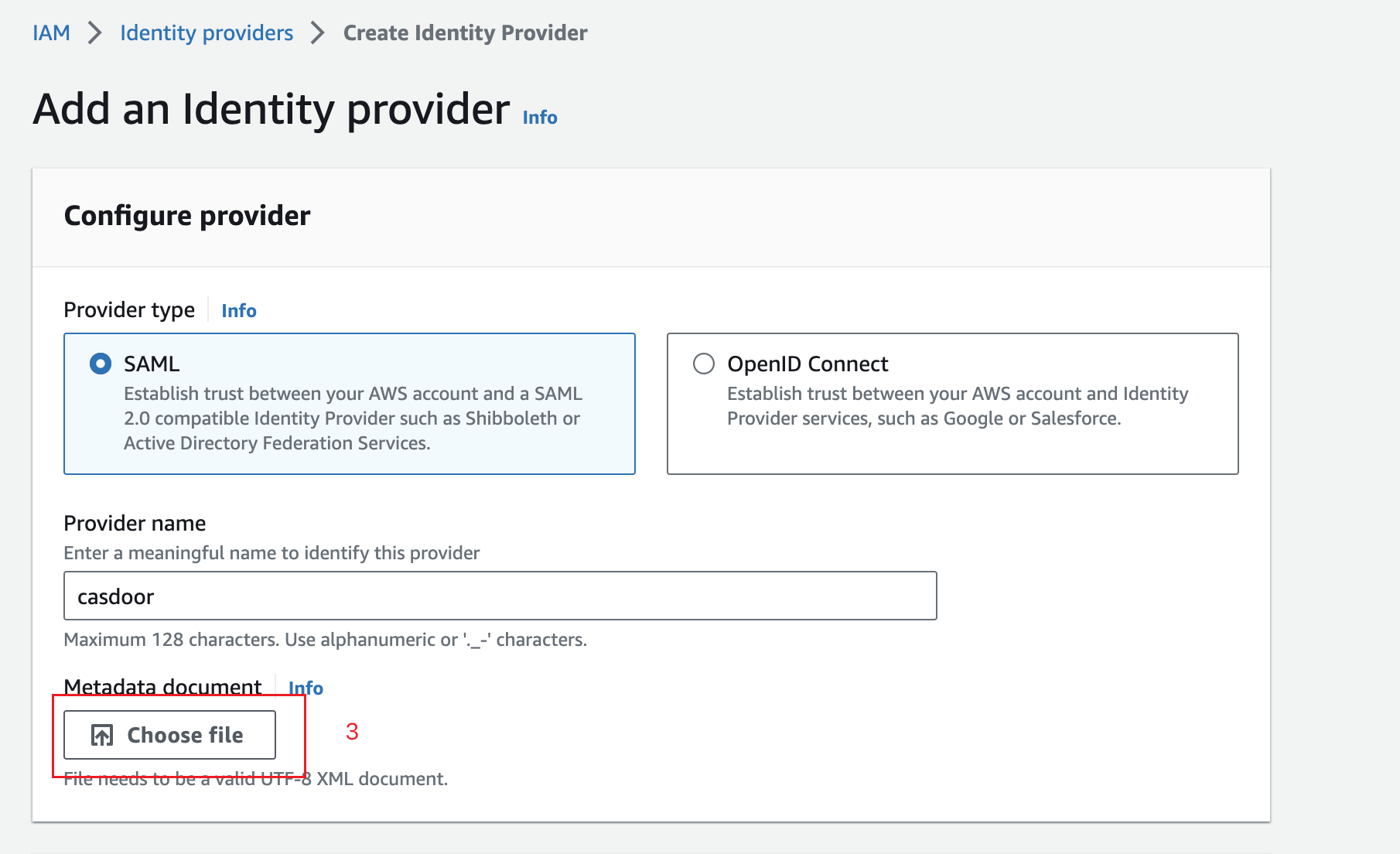

Especifique SAML para o Tipo de Provedor, adicione um nome único para este provedor e faça o upload do documento de metadados - o mesmo arquivo que você salvou do Aplicativo Casdoor na seção anterior.

Clique em Próximo Passo. Na próxima tela, clique em Criar.

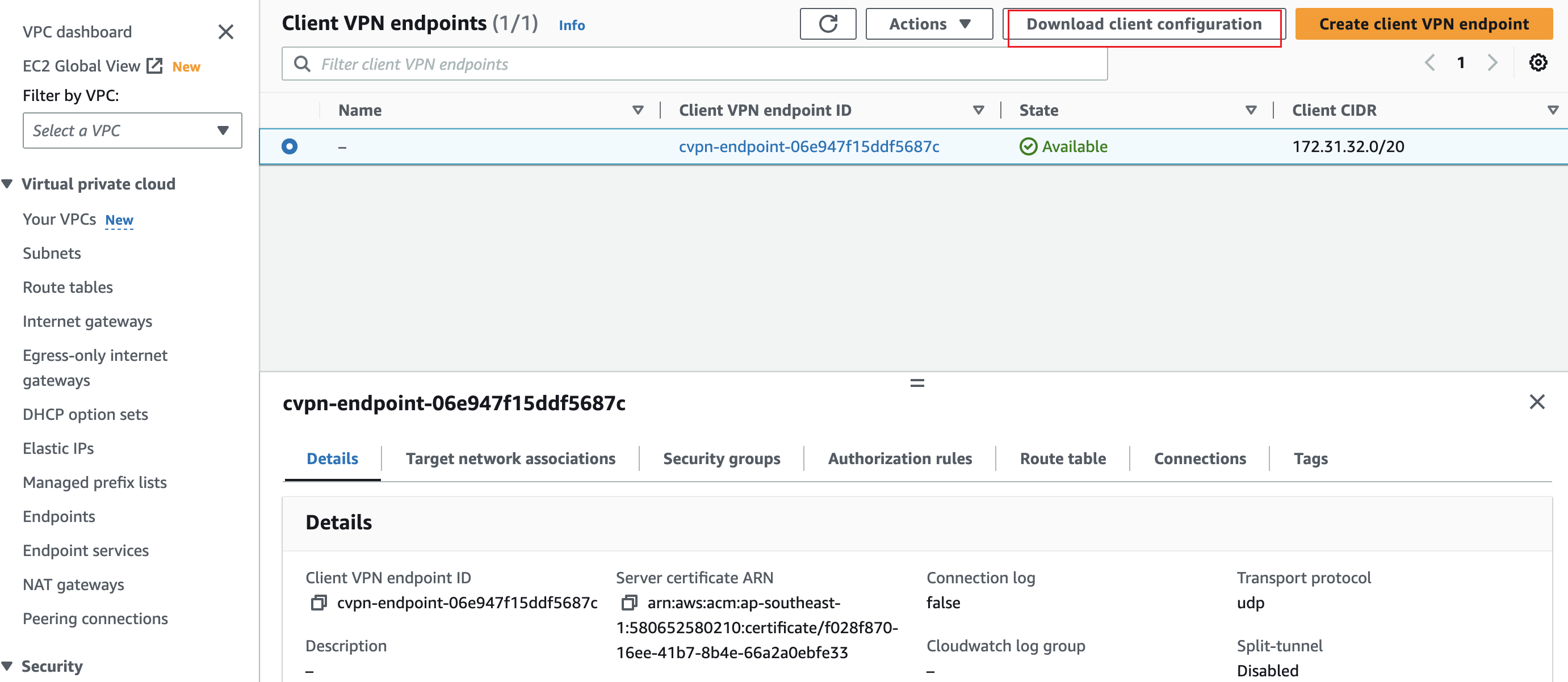

Criar um Endpoint de VPN do Cliente AWS

Abrir o console Amazon VPC em uma Região AWS de sua escolha.

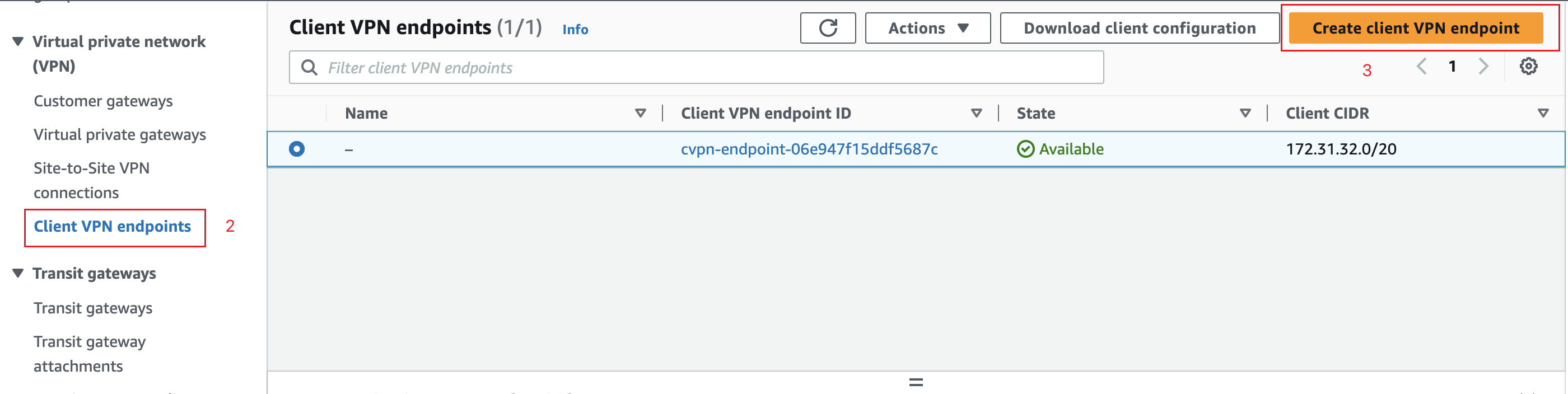

No menu de navegação do lado esquerdo, selecione Endpoints de VPN do Cliente em Rede Privada Virtual (VPN).

Clique em Criar Endpoint de VPN do Cliente.

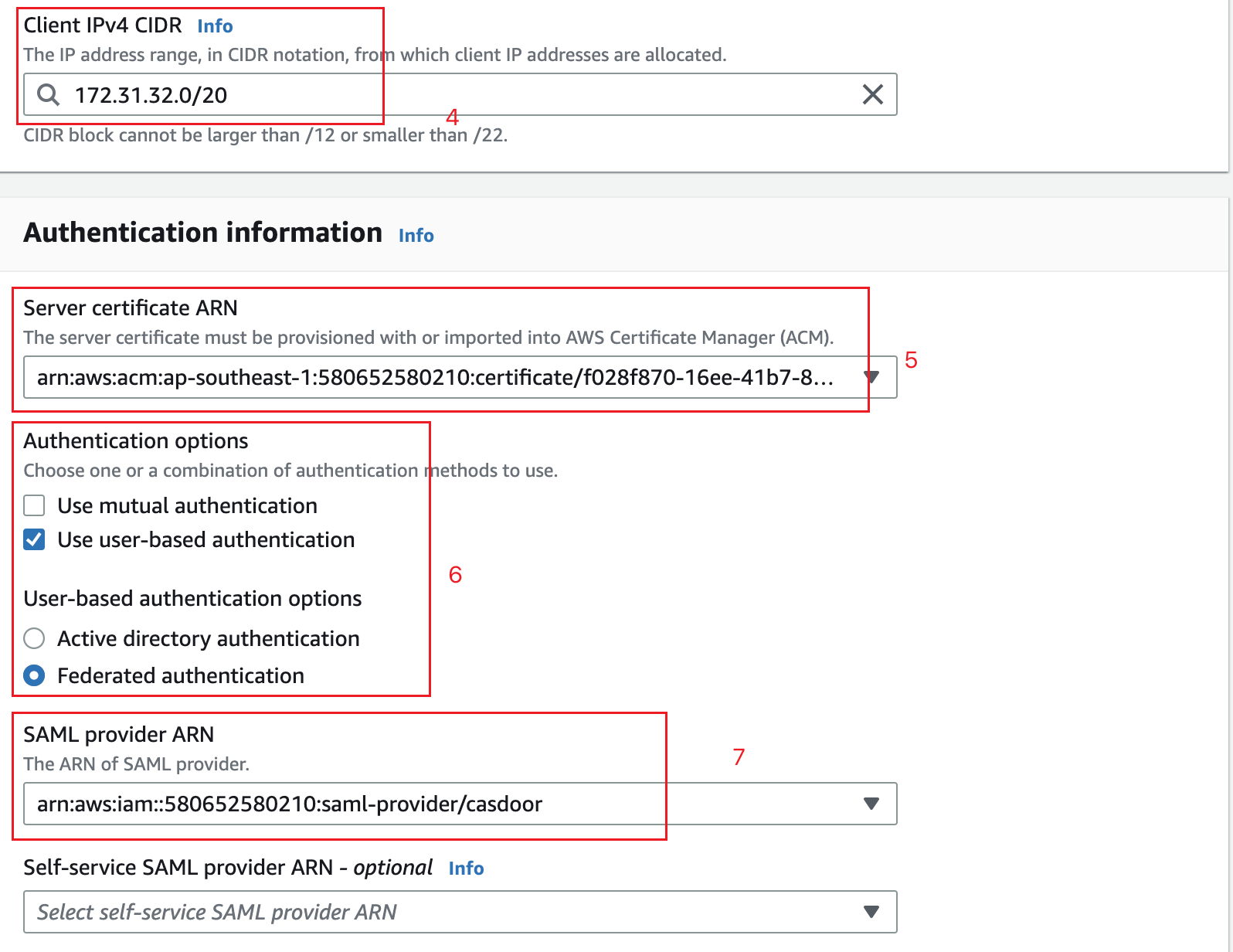

Digite o intervalo de IP para seus usuários remotos no campo CIDR IPv4 do Cliente para alocar um intervalo de IP.

Para ARN do Certificado do Servidor, selecione o certificado que você criou.

Para Opções de Autenticação, selecione Usar autenticação baseada em usuário, em seguida, Autenticação federada.

Para ARN do provedor SAML, selecione o provedor de identidade que você criou.

Clique em Criar Endpoint de VPN do Cliente.

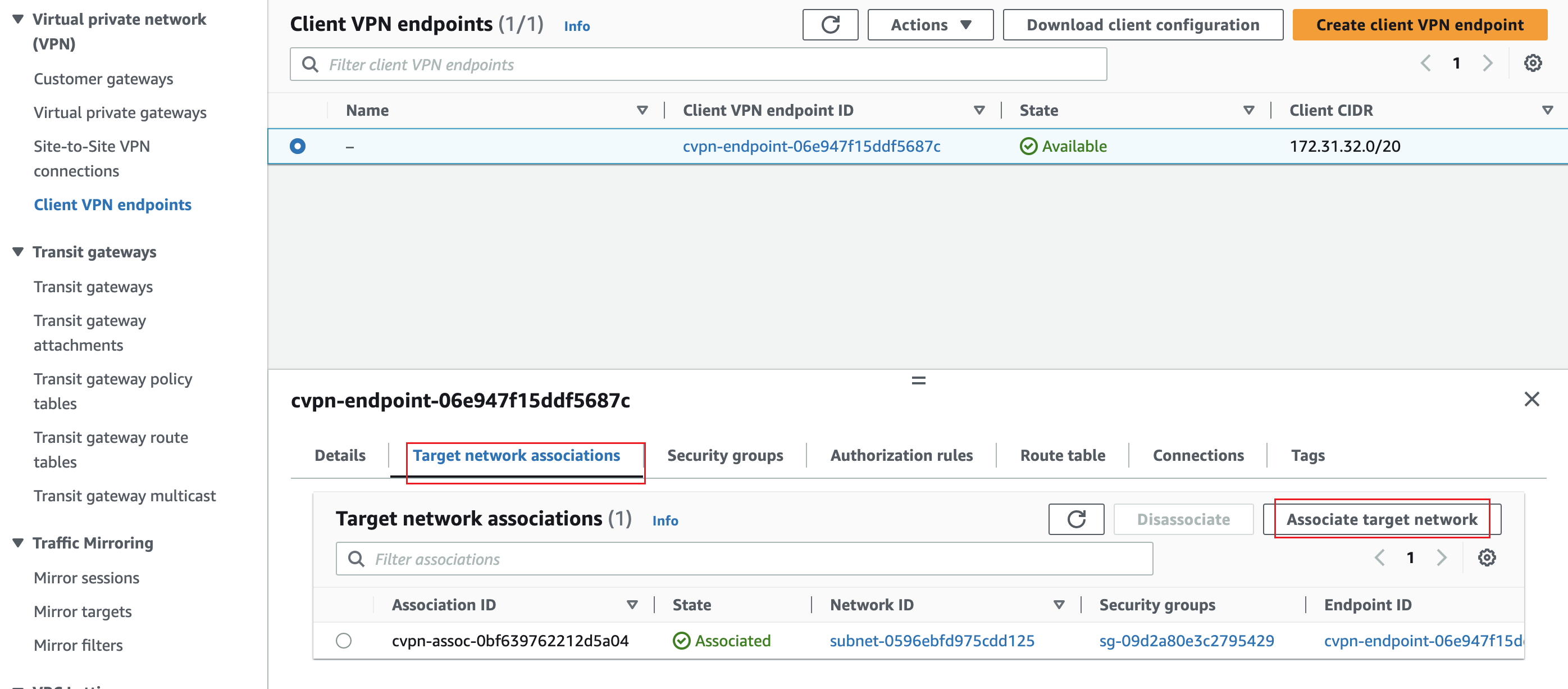

Associar uma VPN do Cliente com um VPC Alvo

Selecione Associações de rede alvo nas opções de VPN do Cliente, em seguida, clique em Associar rede alvo.

No menu suspenso, selecione o VPC alvo e a sub-rede que você deseja associar ao seu endpoint.

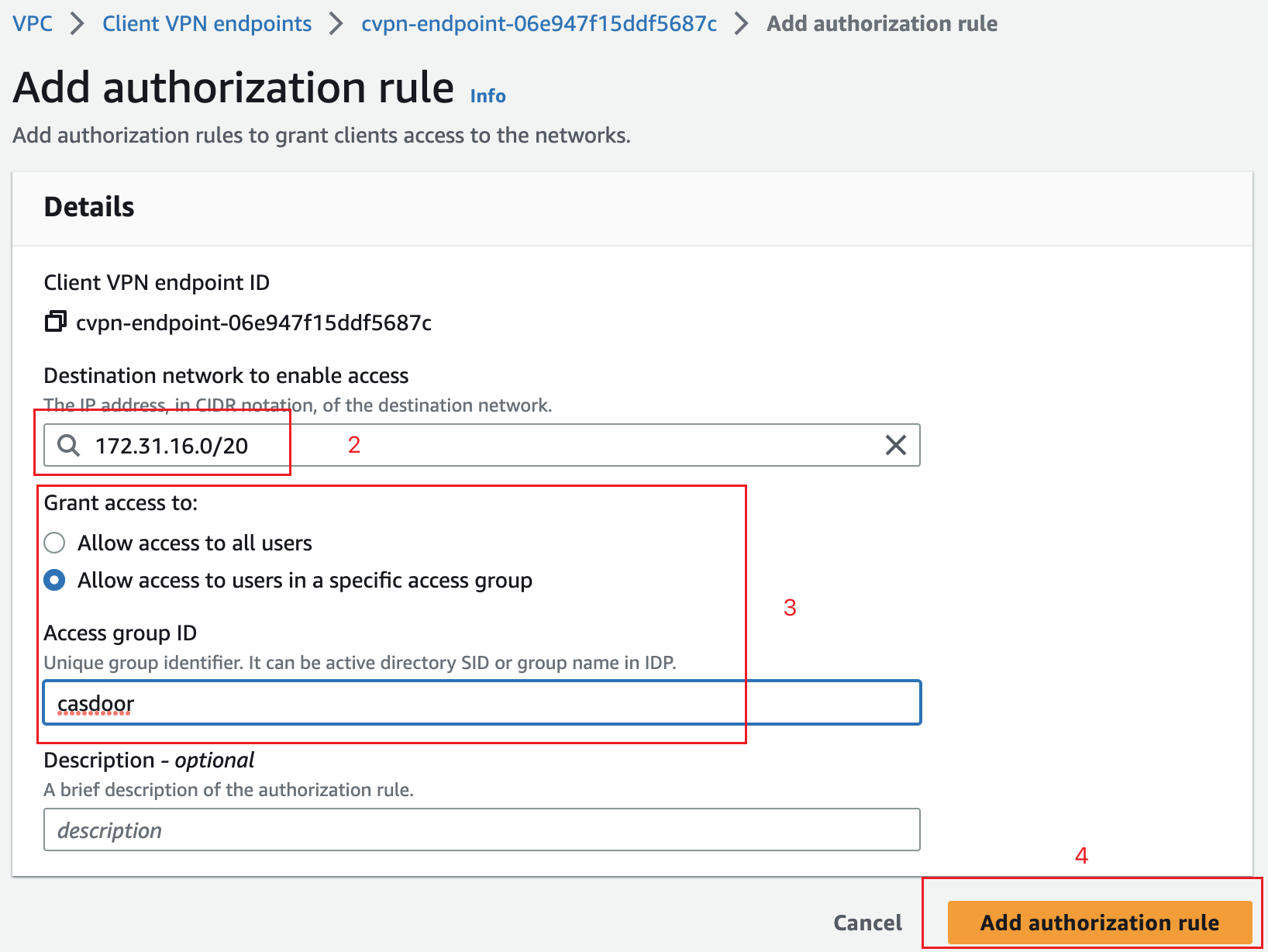

Configurar Autorização Específica de Grupo SAML

Escolha a aba Regras de autorização nas suas opções de VPN do Cliente e clique em Adicionar regra de autorização.

Para Rede de destino a habilitar, especifique o endereço IP da sua instância EC2 criada nos pré-requisitos. Por exemplo,

172.31.16.0/20.Em Conceder acesso a, selecione Permitir acesso a usuários em um grupo de acesso específico. Por exemplo,

casdoor.Forneça uma descrição opcional e clique em Adicionar regra de autorização.

Conectar à VPN do Cliente

Selecione o endpoint de VPN do Cliente que você acabou de criar. Agora deve estar no estado Disponível.

Clique em Baixar Configuração do Cliente para baixar o perfil de configuração para sua área de trabalho.

Abra o aplicativo de desktop AWS Client VPN em sua máquina.

No menu superior, selecione Arquivo e Gerenciar Perfis.

Clique em Adicionar Perfil e aponte para o arquivo recentemente baixado.

Você agora deve ver o perfil na lista no software AWS Client VPN. Selecione-o e clique em Conectar.